Ciberseguridad

Minimiza los riesgos y blinda tu empresa ante amenazas cibernéticas:

Las amenazas en ciberseguridad evolucionan con gran velocidad. Y el reto al que se enfrentan la mayoría de las empresas es desarrollar estrategias prácticas y rentables que garanticen la seguridad de sus datos.

¡Nosotros estamos aquí para ayudar!

Disponemos de todo un equipo de especialistas encargado de proveer soluciones de Ciberseguridad, para que puedas disminuir los riesgos constantes a los que están expuestos los ambientes de TI, proteger los sistemas críticos y blindar la información confidencial de tu empresa.

Mantente Protegido con

nuestras soluciones de Ciberseguridad

|

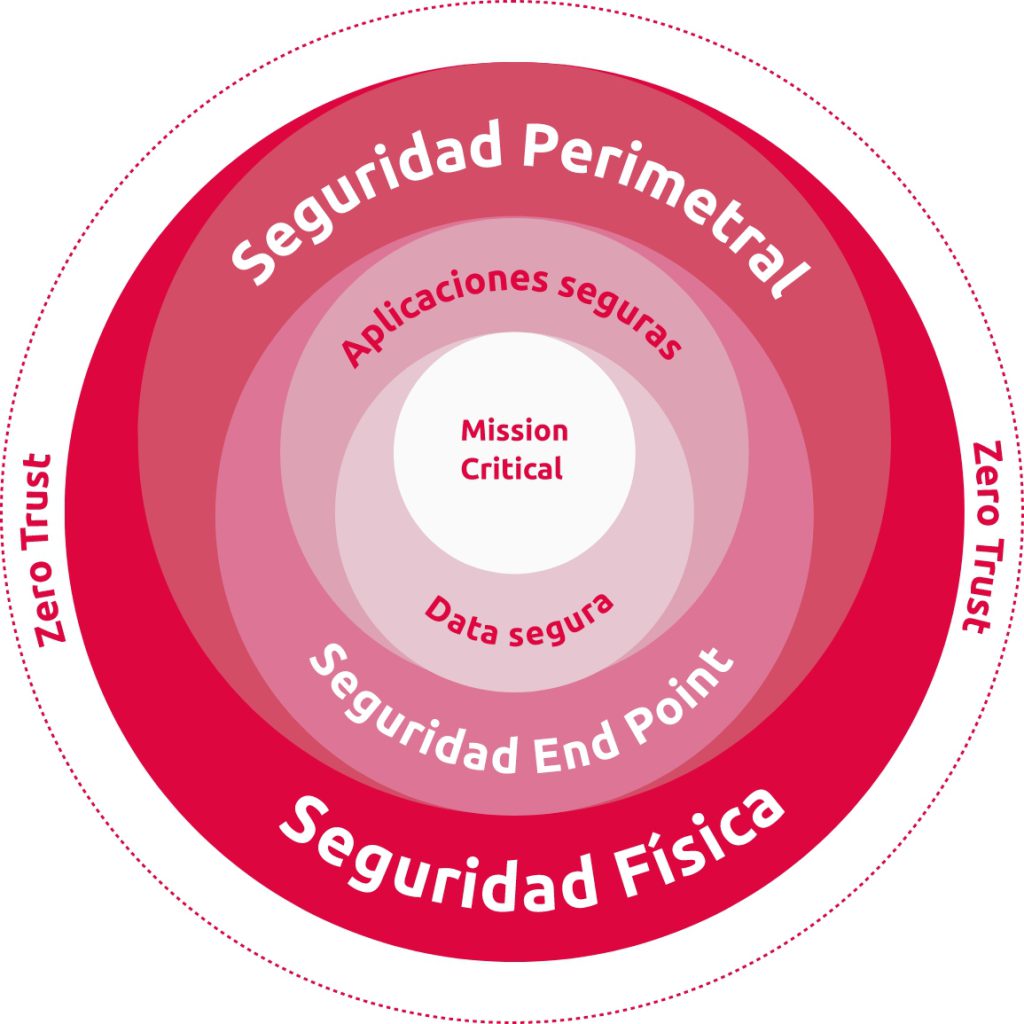

Refuerza las defensas de tu sistema y verifica la identidad de los usuarios.Zero Trust se basa en la idea de que no se debe confiar automáticamente en nadie, tanto dentro como fuera de su red, hasta que se haya realizado la verificación de su identidad. Esto significa que la autenticación es necesaria antes de que los usuarios tengan acceso a la información, incluso si esos usuarios son colaboradores que ya están dentro de una red.Ventajas y Beneficios:

|

|

Genera credenciales de acceso de forma automática.Mediante la gestión de cuentas privilegiadas ayudamos a las organizaciones a generar automáticamente credenciales de accesos utilizadas por entidades humanas y no humanas.Además, también es posible establecer políticas para la complejidad de las contraseñas, la frecuencia de las rotaciones de contraseñas y qué usuarios pueden acceder a cajas fuertes y otros elementos. La rotación automática de contraseñas ayuda a fortalecer la seguridad, al tiempo que elimina los procesos manuales que consumen mucho tiempo para los equipos de TI. Ventajas y Beneficios:

|

|

Control total sobre las credenciales de los usuarios.La gestión de identidad, permite a las organizaciones simplificar la administración de acceso con un inicio de sesión único. Pudiendo proteger las credenciales de los usuarios y los dispositivos con autenticación adaptable de múltiples factores. Y automatizando los procesos de incorporación y desvinculación.Ventajas y Beneficios:

|

|

Protege tus redes empresariales contra ciberataques.Los protocolos de seguridad endpoint son sistemas que monitorizan todos los equipos conectados a la red de su empresa, prestando especial atención a las estaciones de trabajo, dispositivos móviles, teléfonos inteligentes, tablets, entre otros.Es una solución de protección adaptativa y centralizada contra las amenazas cibernéticas como ransomware, cryptolockers y hackers, para los distintos ambientes Mac, iOS y Android que permiten disfrutar de diversas tecnologías con seguridad avanzada. Ventajas y Beneficios:

|

|

Rastrea los dispositivos, automatiza las tareas y protege tu red de ciberamenazas.Con la solución para la administración unificada de estaciones de trabajo logramos descubrir y rastrear cada dispositivo en su entorno, automatizar tareas administrativas, mantener actualizados los requisitos de cumplimiento y proteger su red de una variedad de ciberamenazas. Así abordar de manera efectiva sus necesidades de administración de terminales con productos individuales para tareas específicas o como una solución integrada.Ventajas y Beneficios:

|

|

La forma más eficiente y rentable para administrar tu sistema.Realizar este tipo de auditorías permite controlar y auditar los cambios en ambientes Microsoft de manera eficiente y rentable. Además, permite con rastrear, auditar, informar y alertar proactivamente sobre cambios vitales, incluidas las cuentas de usuario y administrador. Todo en tiempo real y sin la sobrecarga de la auditoría nativa proporcionada por los sistemas.Ventajas y Beneficios:

|

|

Centraliza toda la información de tus activos y protégela contra amenazas.Al integrarnos con más de 200 soluciones de gestión de seguridad y TI, en horas podrá contar con una plataforma centralizada para mejorar la gestión de amenazas y vulnerabilidades, las operaciones de seguridad, la respuesta a incidentes y las condiciones de seguridad general.Ventajas y Beneficios:

|

|

Limita el acceso de redes externas y protege los dispositivos de tu red.La seguridad perimetral es el límite seguro entre el lado privado y administrado localmente de la red y su lado público.Esta solución ayuda a las empresas a proteger su red en todas las puertas de entrada modernas, que se extienden desde el borde de la red y el firewall corporativo hacia las aplicaciones móviles y la nube. Así como también hacia cada usuario y dispositivo. Ventajas y Beneficios:

|

|

Nuestros Servicios Gestionados de Seguridad:

|

Partners de Ciberseguridad

¿Quieres saber más sobre nuestros Partners?

ContáctanosOtros Servicios Microserv

Si quieres reforzar la seguridad de tus sistemas y adquirir alguna de nuestras soluciones

Haz clic aquíInput your search keywords and press Enter.